( Май 2023, idb@kiwiarxiv. The English version )

Общеизвестная история криптографии – как и история человечества в целом – плотно насыщена искажениями и неправдой. Чтобы этот обман работал, необходимо прятать и уничтожать такие факты и документы, которые разоблачают ложь, показывая, как оно было на самом деле.

Поскольку же все свидетельства подобного рода уничтожить невозможно, удаляются подсказки и указатели, помогающие найти утаиваемое.

Тем, кто хотел бы знать правду, полезно и поучительно видеть механику подобных зачисток. Как это делалось в прошлом – и как это делается прямо сейчас.

Для подавляющего большинства людей, интересующихся историей, но не знакомых с материалами сайта kiwi arXiv, темы расследуемых тут вещей могут показаться чем-то крайне странным и надуманным. Ну в самом деле, что за дикая, скажем, идея о тесных взаимосвязях между спорами о реальном авторе шекспировских произведений и деятельностью АНБ США?

Ведь это же Агентство Национальной Безопасности, крупнейшая в мире спецслужба дешифровальной и радиоэлектронной разведки. У неё что, нет более важных задач и интересов, нежели озабоченность темой Бэкон как Шекспир?

Более важные заботы у АНБ, конечно же, имеются. Однако и тема Бэкона-Шекспира для этой спецслужбы не просто объект оперативного интереса, но даже и поныне область активного внедрения лжи для сокрытия реальной картины. Причём активность тут наблюдается всегда. Начиная, по сути, с момента рождения шпионского агентства в 1950-х и вплоть до 2020-х годов, когда вышла книга с дискомфортной правдой «4в1: Маска Шекспира и тайны Бэкона, книга Картье и секреты АНБ».

Столь сильное утверждение вполне можно доказать – опираясь на такие факты и документы, достоверность которых бесспорна. Но чтобы убедительность этих свидетельств была очевидна не только для людей, глубоко знакомых с темой, но и для всех просто интересующихся, начать удобнее с другого края.

#

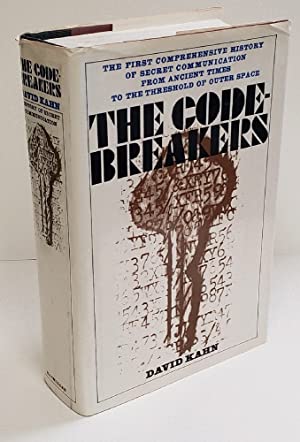

В 1967 году в США появилась по всем статьям выдающаяся книга The Codebreakers или «Взломщики кодов» [1]. Этот внушительный труд объёмом свыше тысячи страниц написал страстно увлечённый криптографией журналист Дэвид Кан. В своей подробной книге сумевший интересно и содержательно охватить историю тайнописи и взлома шифров – «начиная с Древнего Египта и до наших дней».

Рассказы скрупулёзного автора о современных шифрах и об их вскрытии «в наши дни» с неизбежностью выводили книгу на деятельность Агентства национальной безопасности США, суперсекретной по тем временам разведслужбы. Отчего в АНБ, заранее узнав о планах издательства выпустить The Codebreakers, сильно этим делом обеспокоились.

И попытались помешать выходу книги. Или как-то посерьёзнее скомпрометировать и автора, и его книгу перед публикацией. Или хотя бы удалить из работы такие факты, огласка которых особо беспокоила шпионов. В итоге из затей этих мало что вышло, но по настоянию АНБ (а также их британских коллег из GCHQ) издательство Macmillan всё же согласилось убрать из монографии ряд особо щекотливых фрагментов.

Для отправки комментария необходимо войти на сайт.