(Май 2019, idb)

О том, почему для лучшего понимания настоящего и будущего полезно внимательно смотреть в прошлое. И о том, каковы взаимосвязи между проблемами фундаментальной науки, взломом черных ящиков и гражданским неповиновением ученых.

Несколько дней тому назад в блоге Брюса Шнайера, видного эксперта по проблемам безопасности и защиты информации, а также автора множества популярных книг на столь актуальную тему, появилась запись под таким названием: «Почему криптографам отказывают во въезде в США?» . Хотя суть проблемы, поднятой в публикации, довольна проста, причины происходящего остаются для народа совершенно неясными и вызывают всеобщее недоумение.

Для начала, естественно, надо пояснить простую суть.

В марте нынешнего года всемирно известному криптографу, профессору Ади Шамиру не дали американскую визу для очередного посещения RSA Conference, одного из крупнейших мероприятий мировой индустрии инфобезопасности, ежегодно проводимого в Сан-Франциско. Мало сказать, что первая буква фамилии ученого, Shamir, это «S» в названии как криптоалгоритма RSA, так и одноименной компании, устраивающей мероприятие. Помимо этого, Шамир является гражданином Израиля, ближайшего военно-политического союзника США. Сей факт также заслуживает подчеркивания.

Потому что теперь, в мае 2019, аналогичная история приключилась с другим известнейшим криптографом Россом Андерсоном, являющимся гражданином Великобритании. То есть другого главного союзника США на мировой арене. Кембриджский профессор Андерсон планировал слетать в Вашингтон для участия в торжественной церемонии по поводу вручений – и ему самому в том числе – очередной почетной награды от сообщества инфобезопасности. Однако, как и Шамир чуть ранее, ученый не получил от американских властей визу, необходимую британцам даже для краткосрочных посещений страны.

Сообщая об этих странных новостях, Брюс Шнайер попутно отмечает, что наслышан еще о двух, как минимум, видных криптографах, которые оказались ныне точно в такой же ситуации. Причин для отказа в визе (точнее, для бесконечного затягивания процедуры без официального отказа) никто ученым не объясняет, но создается такое впечатление, что появился некий «черный список» тех криптографов, присутствие которых власти США считают в своей стране нежелательным…

Никаких достоверных сведений или документов, разъясняющих причины и механизмы происходящего, у озадаченного криптографического народа на сегодняшний день нет. Поэтому в комментариях – помимо печальных сетований и едких ругательств в адрес госбюрократов – звучат одни лишь слухи и домыслы.

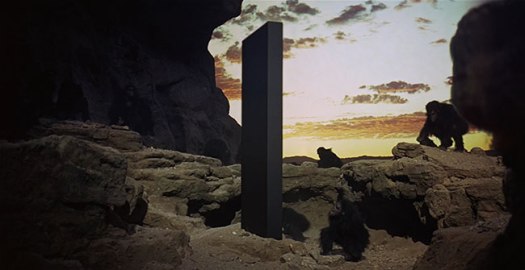

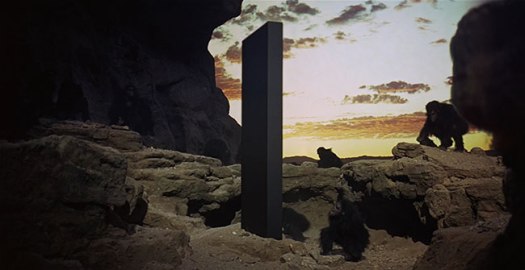

Но что характерно, практически никто не предлагает оглянуться на сравнительно недавнее прошлое – и вполне отчетливо там увидеть, что всё это уже было, было. Причем происходило это также с известнейшими учёными и в том же самом государстве США. И происходило не без причин, естественно…

Читать «Криптография как универсальная модель для науки» далее

Для отправки комментария необходимо войти на сайт.