(Январь 2007)

В советские времена была такая традиция — всех мало-мальски дееспособных граждан страны изнурять неким «комплексом ГТО», что расшифровывалось как «готов к труду и обороне».

Ныне и времена сильно другие, и «подготовка к обороне», соответственно, тоже обрела иной смысл. Например, явно пора обратить внимание на технологию RFID.

Под аббревиатурой RFID (Radio Frequency IDentification tag) принято понимать метки радиочастотной идентификации — миниатюрные, обычно черпающие энергию от радиоволн, чипы, которые прочно крепятся или непосредственно встраиваются в окружающие человека предметы и таким образом наделяют их первичными элементами компьютерной функциональности.

В своем изначальном виде, лет 25-30 назад, технология RFID рассматривалась лишь как чрезвычайно перспективное средство для автоматизации поштучного учета товаров на складах и при транспортировке.

Однако ныне, параллельно с ростом функциональных возможностей RFID, в научных исследованиях это направление расценивают как главный и дешевый путь к реальному воплощению на практике революционной концепции под названием «всепроникающий компьютинг».

Упрощенно говоря, RFID-метки понемногу размывают границы между виртуальным-онлайновым и физическим мирами, позволяя людям одновременно управлять сотнями объектов реального мира, объединенных беспроводной связью. Излагая то же самое чуть иными словами, можно говорить, что RFID становятся как бы нейроклетками-дендритами в цифровой нервной системе глобальной компьютерной сети.

Сегодня RFID-метки могут иметь размер рисового зернышка или меньше, обладая при этом встроенной логикой микроконтроллера или машины состояний. Непременными элементами являются также антенна для связи и относительно небольшая память, постоянная и/или электрически перепрограммируемая.

Пассивные чипы-метки, составляющие подавляющее большинство RFID, получают питание исключительно от радиоволн устройства-ридера, считывающего с них информацию. Для целого ряда приложений имеются также и активные метки, содержащие в своей схеме собственную батарею.

При использовании стандартных ридеров, пассивные RFID-метки низкой частоты (125-135 КГц) считываются на расстоянии до 30 см; высокочастотные метки (13,56 МГц) на расстоянии до 1 м; ультравысокочастотные чипы (2,45 ГГц) — до 7 метров. Что же касается активных RFID, то они работают на расстояниях до 100 метров или больше.

Первая ступень: RFID в быту и их блокирование

Технология RFID по сию пору считается довольно молодой, однако разнообразие придуманных и уже энергично внедряемых для нее приложений столь велико, что для их описания не хватит и книги.

Поборники новаций уверены, что когда RFID-чипы развернутся как следует, то люди вообще забудут о таких вещах, как, например, электрические провода, кассовые аппараты в магазинах, кредитные карточки или мелочь в кошельке.

Системы контроля доступа на основе RFID принципиально изменят то, как будет выглядеть пересечение государственных границ, проход в охраняемое здание или получение платных услуг вроде взятия напрокат автомобиля.

Столь же радикально может измениться и повседневный быт в жилищах — от умных холодильников, стиральных и посудомоечных машин, которые всегда сами знают, что и зачем в них помещают, до интерактивных детских игрушек или систем помощи престарелым.

Благодаря RFID-меткам и повсеместно расположенным устройствам их считывания, уверены сторонники прогресса, вообще перестанут теряться домашние животные, а за конкретным местоположением детей в саду, школе или на прогулке родителям и педагогам всегда можно будет легко проследить.

Но это все, увы, лишь одна, самая яркая и блестящая сторона многообещающей технологии. С другой же стороны, RFID-направление развивается сегодня столь стремительно, что заметно обгоняет какие-либо возможности по контролированию процессов эволюции.

А это весьма существенно, поскольку те же самые легкость использования и всепроникающая способность, что делают технологию RFID столь революционной, предоставляют и широчайший простор для злоупотреблений — хищений, скрытой слежки и шантажа на основе автоматизированного сбора компрометирующих профиль-досье.

Без мер надлежащего контроля, злоумышленники (или те, кто просто имеет для этого возможности) могут вести неавторизованное считывание меток и скрытное отслеживание перемещений людей или объектов. Кроме того, серьезный шпионаж возможен на основе перехвата стандартных коммуникаций между ридерами и метками.

Наконец, многократно продемонстрировано, что преступники могут весьма разнообразно манипулировать RFID-системами в собственных целях (например, системами оплаты товара в магазинах самообслуживания) — клонируя RFID-ярлыки, перепрограммируя записанные в них данные, или, наконец, просто блокируя процедуру считывания и вынося товары без оплаты.

Исследователями, работающими в области защиты информации, предложено множество разнообразных контрмер против подобного рода угроз. Самое простое решение — это деактивация RFID-меток.

Деактивация может быть как полной и безвозвратной (посредством встроенной функции «убийства» или, например, «зажариванием» в микроволновой печи), так и временной — с помощью экранирования радиометок «клеткой Фарадея» из фольги или металлической сетки, либо с помощью встроенных функций «спать/проснуться».

Для защиты же информации в RFID-чипах специалисты-криптографы разработали специальные, энергетически малозатратные алгоритмы, включая поточные и блочные шифры, схемы криптографии с открытым ключом и облегченные протоколы аутентификации.

Но, несмотря на все эти многочисленные и разнообразные контрмеры, вокруг RFID не затихая пылают ожесточенные споры.

Специфика технологии такова, что укрепление защиты информации (по категорическому настоянию правозащитников, пекущихся о тайне личной жизни) неизбежно и ощутимо влечет за собой существенное удорожание чипов-меток, а простота и дешевизна всегда рассматриваются в качестве главного условия для успеха и широкого распространения RFID. По этой причине, ясное дело, внедряющие технологию корпорации нередко рассматривают укрепление защиты как обременительную и излишнюю обузу.

Чтобы стало понятнее, насколько близко и конкретно подошли все эти горячие дискуссии к сегодняшней повседневной жизни людей, достаточно рассмотреть лишь несколько живых примеров.

Вторая ступень: паспорт с чипом

В ноябре 2005 г. премьер-министр РФ Михаил Фрадков подписал постановление правительства, определяющее описание и содержание новых российских загранпаспортов с RFID-чипами и хранимыми в них биометрическими данными владельца.

В экспериментальном порядке первые документы нового образца начали выдавать уже в 2006 году, а массовая выдача хайтек-паспортов запускается в России с 2007 года.

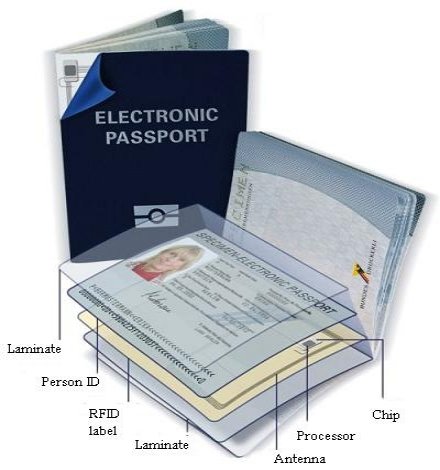

Главной особенностью этого документа является то, что в него встраивается электронный чип с информацией о владельце. В соответствии с установившимися международными нормами, в цифровом виде хранятся те же сведения, которые напечатаны на титульной странице паспорта, плюс цифровая фотография владельца.

Никакие дополнительные данные пока в чип решено не заносить. Аналогичная технология оцифровки лица принята за основу нового паспорта правительствами Великобритании, Бельгии, США, Италии, Франции, Индии, Сингапура и многих других стран.

Как и в этих государствах, власти России особо оговаривают, что при возникновении потребности внесения в документ дополнительных биометрических сведений, таких как отпечатки пальцев или снимок радужки глаза, подобного рода информация также может быть записана в память чипа впоследствии.

Внешне новые паспорта практически ничем, кроме небольшого логотипа на обложке, не отличаются от традиционных. Логотип изображает микросхему, дабы было ясно, что это не обычный, а электронный документ. Кроме того, первая внутренняя страница несколько толще обычной, поскольку выполнена в виде пластиковой вставки, внутри которой, собственно, и запрессована микросхема RFID.

Электронная начинка паспорта выполнена в соответствии с едиными спецификациями ICAO 9303 Международной организации гражданской авиации (ИКАО), которую ООН уполномочила курировать введение новых международных документов идентификации.

Примечательно, что в российских паспортах изначально решено реализовать криптографическую технологию «базового контроля доступа» или кратко BAC (от Basic Access Control), защищающую документ от дистанционного считывания данных без ведома его владельца.

Вообще говоря, в спецификациях ICAO для RFID-паспортов предусмотрено несколько вариантов реализации — как с шифрованием информации в чипе, так и без него.

В США, к примеру (инициировавших всю эту историю с переходом к биометрическим документам), первоначально собирались выдавать своим гражданам паспорта без криптозащиты, но затем спешно пересмотрели планы — когда выяснилось, что данные из памяти микросхемы можно дистанционно считывать не только на расстоянии 10-20 сантиметров (как заверяли изготовители RFID), но и с десятка метров другой антенной (как установили при тестировании в НИСТ, Национальном институте стандартов и технологий США).

После этого и США, и многие другие страны решили предпочесть более безопасную технологию BAC, на которую изначально ориентировались страны Евросоюза.

Работает BAC примерно следующим образом. Данные в чипе паспорта хранятся в зашифрованном виде и недоступны (по крайней мере, теоретически) для любого считывателя, не знающего секретный ключ доступа. Чтобы получить этот ключ, сотрудник паспортного контроля должен открыть документ и оптически просканировать данные о владельце, напечатанные специальным машиночитаемым текстом ниже фотографии (такие строки есть и в нынешних паспортах без чипов).

Эти данные хэшируются, т.е. подвергаются особому криптографическому преобразованию, и на основе хэша прибор-ридер формирует уникальный ключ доступа, который подтверждает полномочия считывателя и «отпирает» хранимую в чипе информацию.

У этой технологии тоже есть свои минусы (в Голландии уже продемонстрировали, что ключ отыскивается компьютером часа за два грамотного перебора), но она в любом случае существенно безопаснее того совершенно открытого варианта, на который ориентировались поначалу.

Что касается цены нового загранпаспорта для населения, то пока предполагается установить «минимально возможную» плату. Ориентировочно были названы такие цифры: для детей до 14 лет — пятьсот рублей, для взрослых граждан — 1 тысяча рублей. Обмен паспортов будет осуществляться «естественным образом», т.е. по истечении срока действия уже имеющегося документа. Срок действия загранпаспорта c чипом определен таким же, как и прежде — пять лет.

Третья ступень: бесконтактная кредитка

Стартовав в 2003 г. как экспериментальный проект в паре южных городов США, ныне по странам мира, включая Россию, быстро распространяется новая технология бесконтактных платежных карт на основе RFID.

Крупнейшие сети безналичной оплаты и их партнеры-банки, выпускающие новые карточки, дают им разные названиями — Visa Contactless, MasterCard PayPass и т.д., — однако все они работают на основе единого стандарта ISO 14443 и заметно упрощают традиционные процедуры денежных расчетов.

Если стоимость покупки относительно невелика (обычно, до 25 долларов) то все операции по оплате сводятся просто к кратковременному поднесению RFID-карточки к соответствующему «окошку» антенны прибора-считывателя у торгового терминала, заменяющего кассовый аппарат.

Внешне это очень напоминает оплату проезда в общественном транспорте с помощью аналогично устроенных проездных билетов на основе RFID-чипов. Однако бесконтактные кредитки — это платежное средство универсального назначения, применимое в любых точках торговли и услуг, оснащенных соответствующими терминалами-ридерами: на автозаправках, в кассах кинотеатров, аптеках, ресторанах быстрого обслуживания и тому подобных местах.

Дабы область применения новых бесконтактных карт не ограничивалась лишь мелкими платежами, их совмещают в едином корпусе с традиционными кредитками на основе магнитной полосы. По сути дела, пластиковая платежная карточка с миниатюрным RFID-чипом внешне может практически ничем не отличаться от обычной (кроме особого значка-логотипа, указывающего на способность работать также и в бесконтактном радиочастотном режиме).

Более того, в целях единообразия и сохранения уже развернутой по всему миру инфраструктуры для обработки платежей, вся необходимая для финансовых транзакций информация о кредитке и ее владельце выдается из памяти RFID-чипа фактически в том же самом формате, как она прописана на магнитной полоске карточки.

Этот факт, естественно, порождает вполне закономерные вопросы о безопасности новой технологии — как в сравнении с традиционными «контактными» картами на основе магнитной полосы, так и в отношении уже известных атак и злоупотреблений, применяемых именно к RFID.

Что касается самих компаний, выпускающих бесконтактные кредитные карты, то они приводят целый ряд аргументов, свидетельствующих о более высокой безопасности новой технологии в сравнении с традиционной.

Во-первых, говорят они, при бесконтактных платежах владельцу уже не нужно выпускать свою карточку из рук и передавать для обслуживания продавцу (официанту, клерку и т.п.), что ощутимо сокращает риски незаметного копирования и компрометации карты. Во-вторых, в RFID-чипы встроена очень приличная криптография и цифровые «водяные знаки», которые защищают каждую конкретную транзакцию и не позволяют просто ее перехватить, записать и воспроизвести где-то еще, чтобы обманным путем сымитировать оплату покупки.

Все, что говорят о защите бесконтактных карт их изготовители — это, конечно, правда. Но только далеко не вся правда.

Например, RFID-чип при каждом запросе ридера выдает в эфир в открытом нешифруемом виде полные имя и фамилию владельца карты. А вместе с ними, как правило, еще и полный номер кредитной карты, и дату истечения срока ее действия.

Другими словами, почти полностью все реквизиты, которые нанесены на поверхность кредитки в визуально читаемом виде. Кто-то скажет, что никакой беды в этом нет, ибо данная информация не является конфиденциальной и доступна любому, кто видит карточку глазами.

Однако владелец традиционной кредитной карты обычно имеет возможность контролировать, кому и где ее показывать, а в случае с RFID считать информацию с чипа можно совершенно незаметно и втайне от владельца.

Для сравнительно новой технологии бесконтактных RFID-кредиток пока что хорошо известно лишь одно независимое исследование (www.rfid-cusp.org), совместно проведенное учеными Массачусетского университета в Амхерсте и сотрудниками фирмы RSA Security. В ходе этой работы исследователи изучили около 20 разных RFID-карт, выпущенных в 2006 году всеми ведущими компаниями (Visa, MasterCard, America Express).

Для этих карт было выявлено 4 разновидности форматов передаваемых чипом в эфир данных о кредитке и ее владельце, однако все они передавались в открытом виде. Что же касается декларированной изготовителями криптографической защиты данных, то она применяется, судя по всему, лишь для обеспечения уникальности каждой транзакции.

В условиях, когда значительная часть передаваемой чипом информации не шифруется, открываются возможности для самых разных злоупотреблений. Исследователи, в частности, показали, что на основе скрытно считанных данных можно изготовить работоспособный клон обычной кредитной карты, т.е. записать эту информацию на магнитную полосу другой карточки.

По считанному имени и фамилии можно определить адрес владельца, а в сочетании с известными реквизитами кредитной карты этого достаточно для онлайновых покупок товаров во многих интернет-магазинах (что также продемонстрировано на практике).

Наконец, легкий и скрытный радиодоступ к кредитке предоставляет возможность и для более изощренной атаки типа «человек посередине» — когда устройство злоумышленников рядом с жертвой имитирует поведение торгового терминала, а само одновременно передает получаемую от карточки информацию на другой прибор, повторяющий отклики карточки вблизи реального терминала.

При такой организации хищения преступникам не требуется вскрывать криптографию, а достаточно просто организовать ретрансляцию реального протокола оплаты.

Четвертая ступень: RFID-файрвол

На проходившей в декабре 2006 года компьютерной конференции USENIX LISA была представлена интереснейшая работа (получившая приз как лучший доклад) под названием «Платформа для администрирования RFID-безопасности и приватности».

Авторы работы — исследователи из Свободного университета Амстердама — продемонстрировали реально созданное ими устройство-прототип, по сути выполняющее функции «файрвола для RFID-чипов». Этот файрвол всегда находится при хозяине и глушит все сигналы от тех меток, которым запрещено общаться с внешним миром, но беспрепятственно пропускает те коммуникации, которые санкционированы владельцем в конкретной ситуации радиообмена.

Объясняя суть своего устройства, получившего название RFID Guardian (www.rfidguardian.org), т.е. «RFID-Защитник», создатели особо выделили следующие мотивы и цели работы.

- Большинство существующих на сегодня контрмер для контроля за RFID распределяют безопасность по конкретным чипам (каждый из которых по своему реагирует на такие команды как «умри», «засни» или «включить криптографию»), что делает очень сложным общее конфигурирование и управление защитой в целом. Поэтому было решено попытаться создать единую платформу для управления всеми чипами сразу.

- Для разных чипов предусмотрены очень разные контрмеры, имеющие свои сильные и слабые стороны. RFID-Защитник разработан так, чтобы его работа управлялась конкретным контекстом, т.е. типовыми наборами условий, в которых приходится функционировать системе.

- Легкость использования. Людям никогда не хочется обременять себя дополнительными приборами и ломать голову над тонкими и хитрыми настройками средств защиты. Поэтому устройство изначально проектировалось как компактное и встраиваемое в уже существующую технику. При этом наиболее характерные настройки, принимаемые по умолчанию, работают вообще в неинтерактивном режиме, не требуя никакого вмешательства хозяина.

Подводя общий итог, можно сказать, что если человечество в обозримом будущем действительно погрузится в океан RFID-чипов, то устройства типа RFID-Защитника могут стать чем-то вроде «спасательного плота».

Такой модуль, питаемый от стандартной батареи, может быть без проблем встроен в носимую человеком электронику — типа мобильного телефона или КПК, может отслеживать все метки и операции сканирования в пределах своей радиодосягаемости, предупреждать владельцев об активных и пассивных попытках шпионажа.

Кроме того, такое устройство способно управлять криптоключами при защищенном радиообмене информацией, брать на себя функции контроля доступа и автоматически проверять «законность» встреченных на пути приборов-ридеров, беря в расчет их местоположение и меняя стиль защиты в зависимости от того, где происходит действие, дома или на улице.

Наконец, RFID-Охранник с помощью «избирательного глушения» управляет доступом к тем чипам-меткам владельца, которые несут в себе чувствительную к компрометации информацию.

Короче говоря, всепроникающие компьютеры и сети на основе RFID готовят человеку весьма специфическое будущее, сильно отличающееся от того, к чему мы привыкли.

Поэтому вполне разумно заранее «готовиться к RFID-обороне» и тем будущим проблемам, которые отчетливо видны уже сегодня.

Для отправки комментария необходимо войти на сайт.