(Август 2012)

О том, что имеющиеся на рынке средства антивирусной защиты компьютеров, выражаясь помягче, далеки от совершенства, знают наверное все. Однако то, сколь удручающе плоха реальная ситуация, становится очевидно только теперь.

В конце мая (2012) российская антивирусная фирма Kaspersy Lab объявила о выявленном ею экстраординарном вредоносном ПО, получившем название Flame.

Все ключевые признаки данной шпионской программы-руткита (высочайшая степень невидимости, качество кода, разнообразие функциональных возможностей и т. д.) указывают на то, что это боевое «оружие кибервойны» из арсенала спецслужб технологически передовых государств. То есть из того же самого ряда, что и выявленные в последние годы вредоносные программы Stuxnet и DuQu.

Никакого особого секрета в том, кто все это делает, в общем-то нет. Расследования журналистов и экспертов по компьютерной безопасности ранее вполне аргументированно показали, что все перечисленные программы практически наверняка сработаны совместными усилиями спецслужб США и Израиля. Теперь же, в силу специфики политического момента, на данный счет не остается никаких сомнений.

В мае-июне 2012, то есть накануне осенних выборов президента США, госадминистрация Барака Обамы сочла полезным подчеркнуть избирателям «крутизну» своего лидера еще и тем, как лихо он сражается с врагами Америки на полях невидимой кибервойны.

Явно с этой целью в центральные американские газеты, New York Times и Washington Post, некие «неназываемые официальные лица» практически одновременно слили информацию о том, что все эти шпионско-боевые программы – и Stuxnet, и DuQu, и Flame – были сработаны и пущены в дело силами АНБ, ЦРУ и спецслужб Израиля.

Организовано это все было, якобы, исключительно ради срыва усилий Ирана в области его ядерных проектов. В итоге, правда, следы проникновения упомянутых шпионско-диверсионных программ обнаруживаются на сотнях тысяч компьютеров по всему миру…

Но здесь, впрочем, речь пойдет не о побочных эффектах кибервойн, а о наглядно проявленной ими неэффективности антивирусного ПО.

Следует особо подчеркнуть, что ни Stuxnet, ни DuQu, ни Flame, годами работая в компьютерах своих жертв, не были выявлены НИ ОДНИМ из стандартных средств защиты всей антивирусной индустрии, насчитывающей около 40 компаний по всему миру.

Каждая из этих вредоносных программ была обнаружена аналитиками индустрии безопасности лишь после того, как какой-нибудь важный корпоративный клиент особо просил антивирусных специалистов разобраться с непонятными и странными вещами в его компьютерах.

Когда о «новоявленной» угрозе Flame первой объявила «Касперски Лаб», прочие фирмы АВ-индустрии по обыкновению также стали поднимать свои архивы, находить и анализировать давно имевшиеся у них в наличии образцы этой программы и разрабатывать собственные средства выявления-лечения-противодействия.

Но при этом практически никто не пожелал дать развернутый и обоснованный ответ на естественный вопрос пользователей антивирусного ПО: почему столь огромная (размером порядка 20 мегабайт) и откровенно шпионская программа могла работать в их «защищенных» компьютерах абсолютно незамеченной на протяжении столь долгого времени (по некоторым признакам, еще с 2007 года)?

Чуть ли не единственным видным человеком из антивирусной индустрии, решившим реально затронуть эту неприятную для обсуждения тему, оказался Микко Хиппонен, главный специалист финской антивирусной компании F-Secure.

Хиппонен с готовностью признал, что и они тоже давно имели образцы Flame, однако автоматизированный процесс выявления угроз не позволил им понять, сколь серьезную вещь в действительности представляет собой эта программа. Поскольку аналогичная история произошла и со всеми прочими антивирусными компаниями, делает он вывод, Flame стал примечательным провалом и для их компании F-Secure, и для всей антивирусной индустрии в целом.

Главный же вывод Хиппонена о том, почему подобное произошло, сводится примерно к следующему: военные разведслужбы с их мощным государственным бюджетом просто работают лучше, чем антивирусные программы коммерческого уровня.

Развернутая аргументация Хиппонена на данный счет хотя и выглядит, быть может, для кого-то достаточно убедительно, но, к сожалению, совершенно не объясняет суть произошедшего. Потому что в истории антивирусных провалов уже известно немало и таких случаев, когда массовая «слепота» программ компьютерной защиты не имела никакого отношения к спецслужбам.

Например, одним из первых приходит на память достопамятный казус с «руткитом Sony», случившийся в начале 2005 года. Эта история показала, что крупная транснациональная корпорация, не имеющая абсолютно никакого опыта в применении шпионских-вредоносных программ, оказалась вполне способна уже одной своей массой обезоружить всю АВ-индустрию.

Для защиты музыки от копирования, аудиодиски фирмы Sony заражали компьютеры руткитом, который портил драйвер устройства, собирал-отсылал шпионскую информацию о владельце, да еще и создавал скрытый канал для проникновения в компьютер. И при этом руткит был «невидим» абсолютно для всех коммерческих средств защиты на рынке, пока его не выявил независимый исследователь Марк Руссинович.

Каким образом столь позорный конфуз мог произойти буквально со всеми антивирусами и файерволами, никто по существу разъяснить публике так и не сумел.

Другой наглядный пример того же ряда – широко известные ныне «противоугонные» программные средства (типа Computrace, LoJack и им подобные), на низком уровне зачастую встраиваемые в компьютеры изготовителями уже на заводском конвейере или на предпродажном этапе. Сама бизнес-модель этих приложений, незаметно докладывающих через сеть серверам слежения о своем местоположении, подразумевает их полную «невидимость» для стандартных антивирусных средств и межсетевых экранов…

То есть по сути своей, это вполне типичная шпионская программа, но только «установленная законно» и потому как бы не замечаемая средствами защиты.

Иначе говоря, и перечисленные примеры программ, и новейший образец от спецслужб под названием Flame (выполняющий множество шпионских функций от перехвата нажатий клавиш и снимков экрана до управления микрофонами, видеокамерами и Bluetooth-устройствами) – все они ведут себя в компьютере так, как типичные шпионы. Но при этом никак не выявляются.

То есть от всех этих «Систем эвристического анализа» и «Выявления проникновений», идущих в составе антивирусных комплексов, на самом деле толку практически никакого. А единственное, что там действительно работает – это сканирование кодов на предмет известных сигнатур: выявлять «запрещенные» и игнорировать «законные».

Именно этим, скорее всего, и объясняется феноменальная невидимость Flame и ей подобных программ-шпионов.

Установлено, что вредоносные программы спецслужб ведут себя как вполне законные приложения, не прибегая к каким-то изощренным средствам маскировки. Достигается это обычно тем, что все модули шпионских и вредительских программ имеют валидные криптографические подписи вполне уважаемых в мире фирм-разработчиков, которым по умолчанию принято доверять.

Как именно шпионами добывались ключи-сертификаты для изготовления подлинных сигнатур, это дело темное и вряд ли когда-нибудь прояснится.

Однако, особого рассмотрения в этом контексте заслуживает механизм наращивания функциональности шпионской программы Flame. У которой основной модуль проникновения имеет размер порядка 6 мегабайт, а вместе с подгружаемыми через интернет расширениями разрастается до внушительных 20 мегабайт.

Самое же интересное, что механизм апдейтов осуществляется здесь через стандартные процедуры обновления ОС Windows.

С технической точки зрения все это дело реализовано разработчиками Flame в высшей степени профессионально и даже, можно сказать, талантливо. Однако погружение в криптографические подробности нынешних шпионских технологий выходит далеко за рамки данной статьи.

Здесь же – во избежание недоразумений – следует лишь подчеркнуть вот что. Восстановленный антивирусными аналитиками механизм апгрейдов Flame не дает никаких оснований утверждать, будто корпорация Microsoft сама предоставила разработчикам шпионской программы доступ к своим строго защищенным механизмам обновления ОС Windows.

Но при этом хорошо известно, что общая картина взаимоотношений Microsoft с АНБ США выглядит весьма неоднозначно.

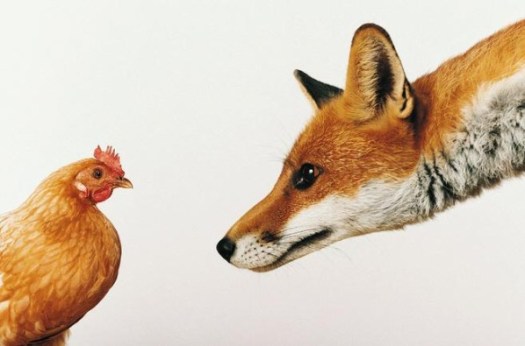

С одной стороны, имеются совершенно элементарные правила безопасности. Например, все знают, что лису ни в коем случае нельзя привлекать для охраны курятника. Просто по той причине, что куры – это для лисы еда. Ну а если нечто подобное все же почему-то сделано, то далее совсем уж глупо удивляться, когда из курятника станут регулярно пропадать птички-обитатели.

С другой стороны, все знают, что АНБ США – это шпионская организация, главной задачей которой является разведывательная добыча и анализ информации в электронном виде. То есть шпионаж – это хлеб АНБ. Однако, в середине 2000-х годов корпорация Microsoft официально сообщает, что привлекла специалистов АНБ для «укрепления защиты» своих программных продуктов – не раскрывая при этом, что интересно, в чем именно данное «укрепление» заключается.

После подобного маневра только слепой не способен заметить взаимосвязей между тем, что шпионские программы АНБ годами работают в операционных системах Microsoft как родные и без проблем продолжают заражать даже полностью пропатченные версии Windows 7.

К подобному феномену всеобщей наивности как нельзя лучше подходит известный в другой области термин – «куриная слепота».

___

Для отправки комментария необходимо войти на сайт.