(Июнь 2011)

Новые исследования ученых свидетельствуют о парадоксальном эффекте компьютерных игр с насилием. Подобные развлечения не увеличивают, как обычно предполагается, а скорее снижают уровень преступности.

Есть в США интересный человек по имени Фред Бёркс (Fred Burks), выбравший для себя довольно своеобразное занятие. На сайте гражданского журнализма Examiner.com он уже не первый год методично ведет персональный раздел, сфокусированный на важных темах, которые власти и центральные средства массовой информации предпочитают не затрагивать и тем более не обсуждать в подробностях.

Бёркс, к примеру, пишет о десятках миллиардов долларов наличными, что после свержения Саддама Хуссейна отправлялись из США в Ирак самолетами, а затем, согласно финансовой отчетности, в значительной доле (6,6 миллиардов в пачках стодолларовыми банкнотами) «пропали» неизвестно куда.

О том, как корпорация Monsanto, флагман генетической модификации организмов, давит производителей натуральных продуктов и проплачивает «научные» публикации в поддержку ГМО.

Или о том, наконец, как все больше и больше набирается свидетельств и документов, согласно которым теракты 11 сентября 2001 года на самом деле были «inside job», то есть операцией, задуманной и реализованной по секретному плану людей из высшего американского руководства.

Короче говоря, обычно таких персонажей, как Ф. Бёркс, принято сходу зачислять в категорию «чокнутых конспирологов». Большая разница, однако, заключается в том, кем работал этот человек до недавнего времени и как именно он делает свое нынешнее дело.

По основной профессии Бёркс является переводчиком-синхронистом с индонезийского языка, причем профессионалом настолько высококлассным, что начиная с середины 1990-х он долгое время был личным переводчиком на переговорах высшего американского руководства: президентов Билла Клинтона и Джорджа Буша, вице-президентов Эла Гора и Дика Чейни.

На мероприятиях такого ранга, естественно, переговоры могли носить любой уровень конфиденциальности. То есть Бёркс прекрасно понимал, что такое гостайна, и никаких проблем с ее соблюдением у него поначалу не возникало.

Проблемы начались тогда, когда в администрации Буша решили подкрутить «режимные гайки» и потребовали от переводчиков, чтобы они подписали обязательства, строго запрещающие им разглашать вообще любую информацию, ставшую доступной по работе – в независимости от того, секретные это сведения или какие-то еще. На такие ограничения Бёркс не согласился – за что и был тут же отлучен от Белого дома.

Произошедшее не могло не повлиять на следующее занятие Бёркса, и теперь он с особым вниманием стал интересоваться публикациями важных фрагментов информации, которые проскакивают, бывает, в центральных СМИ или в официальных документах, но при этом не получают в обществе того резонанса, которого явно заслуживают.

Именно на эту задачу и нацелен созданный Фредом Берксом сайт US Intelligence Examiner. Здесь нет никаких слухов, гипотез и домыслов. А есть лишь исключительно собрания ссылок на официальные публикации в солидных общеизвестных средствах информации, снабженные аннотациями с кратким изложением сути документов. Сути, как правило, весьма неординарной, а уж когда все это аккуратно собрано в комплекс – так и просто способной ошеломить неподготовленного к правде читателя.

Для основной темы данной статьи вся эта длинная преамбула понадобилась вот по какой причине. На сайте Фреда Беркса уже неоднократно (повторы для недогоняющих – это его фирменная фишка) привлекалось внимание публики и вот к такому необычному факту.

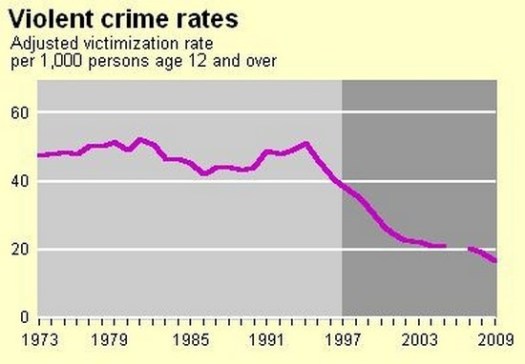

Согласно официальным данным ФБР и американского министерства юстиции, в США уже два десятка лет отмечается стабильное снижение уровня преступности (http://bjs.ojp.usdoj.gov/content/glance/tables/viortrdtab.cfm либо см. копию в интернет-ахиве).

Динамика этого процесса настолько отчетлива, что, к примеру, сейчас у среднестатистических американцев шансы быть убитыми или ограбленными с применением оружия уже в три раза меньше, чем были в начале 1990-х годов.

Необычность же данного факта заключается в том, что и власти, и СМИ об этой очевидно вдохновляющей тенденции в обществе говорят как-то очень редко и неохотно. А кроме того (одно из возможных объяснений для столь странной реакции на хорошую новость), причины и природа происходящего остаются совершенно неясными.

Точнее, принципиально разных объяснений выдвинуто уже очень много, но ни одно из них – вплоть до последнего времени – не выглядело более убедительным, чем остальные.

Новая идея, реально похожая на правду и подкрепленная весьма убедительной математикой обсчетов, появилась совсем недавно, в апреле 2011, и непосредственно увязывает устойчивый спад уровня преступности с неуклонным ростом популярности компьютерных видеоигр. Читать «Преступления без наказания» далее

Для отправки комментария необходимо войти на сайт.